Às vezes, temos que executar um aplicativo que não confiamos, mas temos medo de que ele possa ver ou excluir nossos dados pessoais, pois mesmo que os sistemas Linux sejam menos propensos a malware, eles não estão completamente imunes. Talvez você queira acessar um site sombrio. Ou talvez você precise acessar sua conta bancária ou qualquer outro site que lide com informações confidenciais confidenciais. Você pode confiar no site, mas não confia nos complementos ou extensões instalados em seu navegador.

Em cada um dos casos acima, o sandboxing é útil. A ideia é restringir o aplicativo não confiável em um contêiner isolado - uma caixa de proteção - para que ele não tenha acesso aos nossos dados pessoais ou aos outros aplicativos em nosso sistema. Embora exista um software chamado Sandboxie que faz o que precisamos, ele está disponível apenas para o Microsoft Windows. Mas os usuários do Linux não precisam se preocupar, pois temos o Firejail para o trabalho.

Então, sem mais delongas, vamos ver como configurar o Firejail em um sistema Linux e usá-lo para proteger aplicativos no Linux:

Instalar Firejail

Se você estiver usando Debian, Ubuntu ou Linux Mint, abra o Terminal e digite o seguinte comando :

[sourcecode] sudo apt instalar firejail [/ sourcecode]

Digite a senha da sua conta e pressione Enter . Se for solicitada uma confirmação, digite y e pressione Enter novamente.

Se você está usando o Fedora, ou qualquer outra distribuição baseada no RedHat, apenas substitua o apt pelo yum . O restante das instruções permanece o mesmo:

[sourcecode] sudo yum instale o firejail [/ sourcecode]

Agora você está pronto para executar o Firejail.

Opcional: Instale a interface gráfica

Você pode optar por instalar o front end gráfico oficial do Firejail chamado Firetools . Não está disponível nos repositórios oficiais, por isso teremos que instalá-lo manualmente.

1. Baixe o arquivo de instalação do seu sistema. Usuários Debian, Ubuntu e Mint devem baixar o arquivo que termina com .deb . Eu estou em uma instalação de 64-bit Mint, então eu selecionei firetools_0.9.40.1_1_amd64.deb .

2. Após a conclusão do download, abra o Terminal e navegue até a pasta Downloads, executando cd ~/Downloads.

3. Agora instale o pacote Firetools executando o comando sudo dpkg -i firetools*.deb .

4. Digite sua senha, pressione Enter e pronto.

Uso Básico

Em um Terminal, escreva firejail, seguido pelo comando que você precisa executar. Por exemplo, para rodar o Firefox :

[sourcecode] firejail firefox [/ sourcecode]

Certifique-se de fechar todas as janelas do Firefox primeiro . Se não o fizer, apenas abrirá uma nova aba ou janela na sessão atual - negando qualquer benefício de segurança que você obteria da Firejail.

Da mesma forma, para o Google Chrome :

[sourcecode] firejail google-chrome [/ sourcecode]

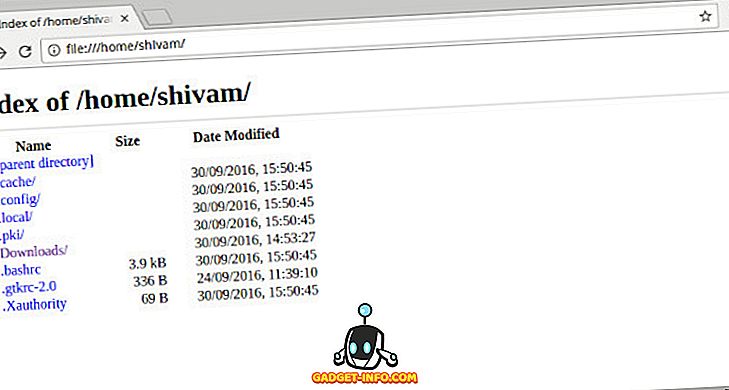

A execução de comandos como esse fornece ao aplicativo acesso apenas a alguns diretórios de configuração necessários e à sua pasta Downloads . O acesso ao restante do sistema de arquivos e os outros diretórios da sua pasta Home são restritos. Isso pode ser demonstrado ao tentar acessar minha pasta pessoal a partir do Chrome:

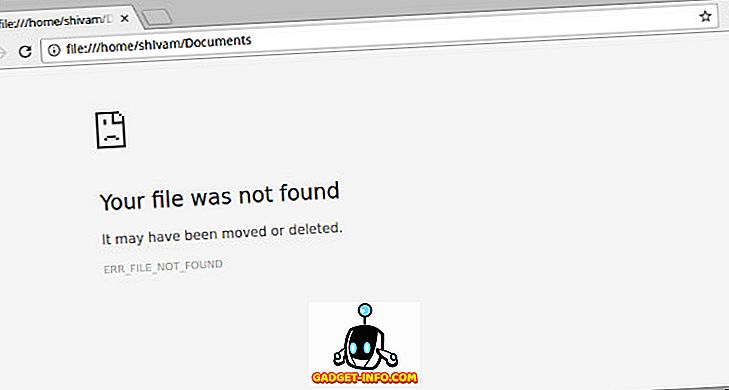

Como você pode ver, a maioria das minhas pastas, incluindo Imagens, Documentos e outros, não está acessível no Chrome em sandbox. Se eu ainda tentar acessá-los modificando o URL, receberei um erro Arquivo não encontrado :

Restringindo Aplicações Adicional

Às vezes, você pode precisar de mais restrições, por exemplo, você pode querer usar um perfil de navegador completamente novo, sem histórico e sem complementos. Digamos que você não queira que seu navegador da Web também acesse sua pasta Downloads. Para isso, podemos usar a opção privada . Execute o aplicativo da seguinte maneira:

[sourcecode] firejail google-chrome –private [/ sourcecode]

Esse método restringe completamente o aplicativo - ele sempre inicia em um estado novo e não pode nem mesmo criar ou baixar novos arquivos.

Usando a interface gráfica - Firetools

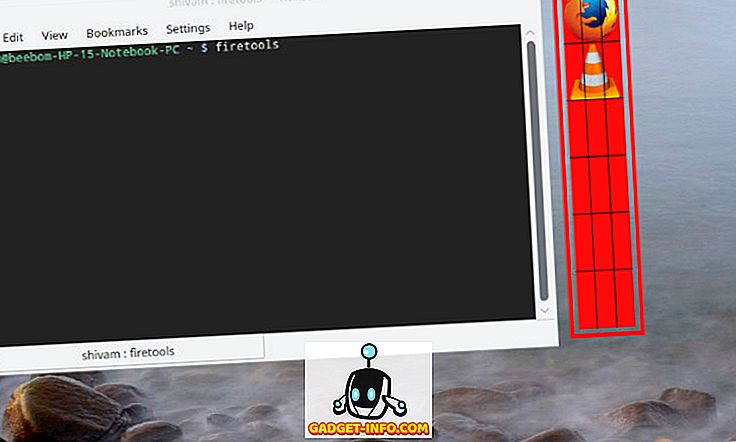

Se preferir usar uma GUI em vez de executar um comando todas as vezes, você pode usar o front end gráfico do Firejail chamado Firetools . Abra o Terminal e execute o comando firetools . Você verá uma janela como esta:

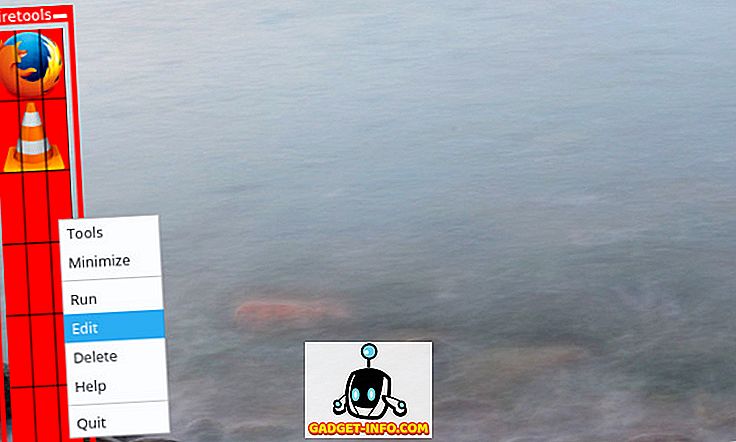

Você pode clicar duas vezes em qualquer aplicativo pré-configurado (Firefox e VLC aqui) para executá-lo em área restrita. Se você quiser adicionar um aplicativo, clique com o botão direito do mouse em um espaço vazio no aplicativo Firetools e clique em Editar :

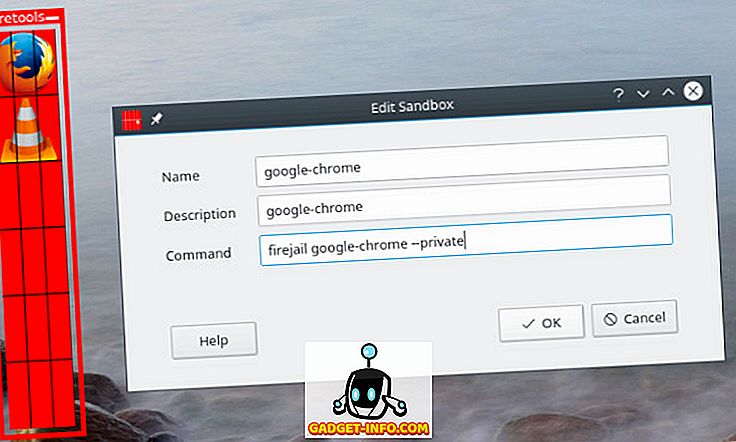

Agora você pode inserir o nome, a descrição e o comando que deseja executar. O comando seria o mesmo que você executaria em um console. Por exemplo, para criar um ícone para o Google Chrome que você deseja executar no modo privado, insira o seguinte:

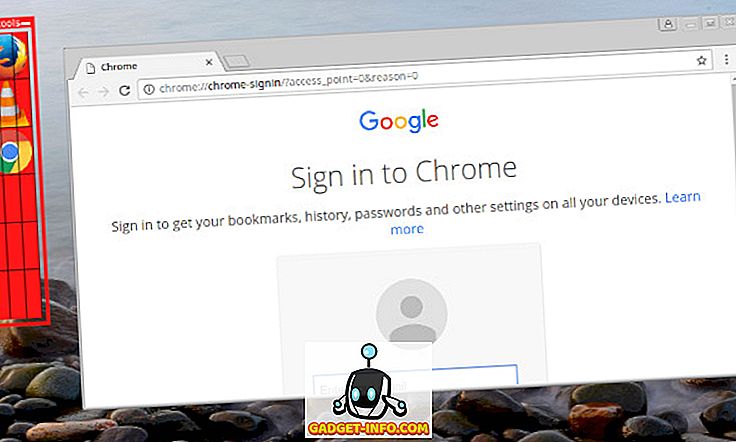

Agora, basta clicar duas vezes no ícone que você acabou de criar para iniciar o aplicativo:

Execute aplicativos duvidosos com segurança no Linux com FireJail

É isso do nosso lado quando se trata de sandbox de aplicativos não confiáveis no Linux com o FireJail. Se você deseja saber mais sobre as opções avançadas de sandbox que o Firejail oferece, dê uma olhada na documentação oficial. Para que você usa o Firejail? Isso salvou você de aplicativos ou sites mal-intencionados? Certifique-se de nos avisar nos dando uma linha na seção de comentários abaixo.