Eu tenho ESET Smart Security instalado em um dos meus PCs e recentemente recebi uma mensagem de alerta dizendo o seguinte:

Detecção de envenenamento de cache DNS O ataque é detectado pelo firewall pessoal ESET

Ops! Isso definitivamente não parecia muito bom. Um ataque de envenenamento de cache DNS é basicamente a mesma coisa que spoofing de DNS, que basicamente significa que o cache do servidor de nomes DNS foi comprometido e ao solicitar uma página da Web, em vez de obter o servidor real, a solicitação é redirecionada para um computador mal-intencionado que pode baixar spyware ou vírus para o computador.

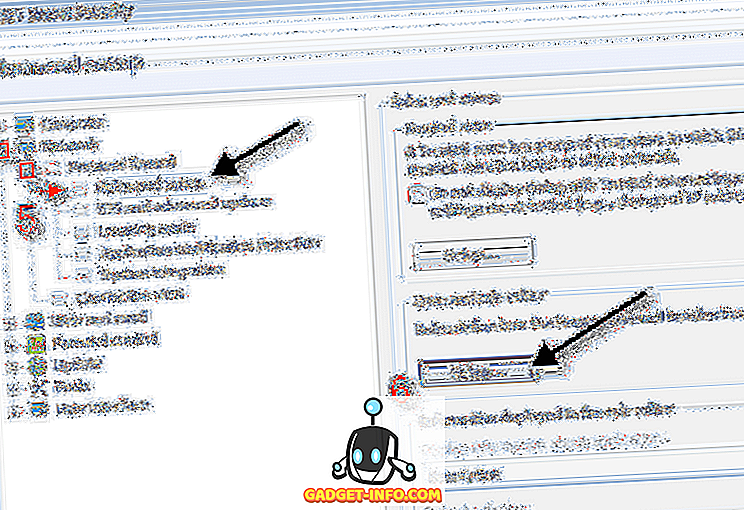

Decidi realizar uma verificação completa do antivírus e também baixei o Malwarebytes e fiz uma varredura por malware também. Nenhuma das varreduras veio com nada, então comecei a fazer um pouco mais de pesquisa. Se você olhar a imagem acima, verá que o endereço IP 'remoto' é na verdade um endereço IP local (192.168.1.1). Na verdade, esse endereço IP é o endereço IP do meu roteador! Então meu roteador está envenenando meu cache de DNS?

Na verdade não! De acordo com o ESET, às vezes, ele pode detectar acidentalmente o tráfego IP interno de um roteador ou outro dispositivo como uma possível ameaça. Este foi definitivamente o caso para mim porque o endereço IP era um IP local. Se você receber a mensagem e seu endereço IP estiver em um desses intervalos abaixo, será apenas tráfego interno e não há necessidade de se preocupar:

192.168.xx

10.xxx

172.16.xx a 172.31.xx

Se não for um endereço IP local, role para baixo para obter mais instruções. Primeiro, mostrarei o que fazer se for um IP local. Vá em frente e abra o programa ESET Smart Security e vá para a caixa de diálogo Configurações avançadas . Expanda Rede, depois Personal Firewall e clique em Regras e zonas .

Clique no botão Configurar em Zona e no editor de regras e clique na guia Zonas . Agora clique em Endereço excluído da proteção ativa (IDS) e clique em Editar .

Em seguida, uma caixa de diálogo de configuração da Zona aparecerá e aqui você deseja clicar em Adicionar endereço IPv4 .

Agora vá em frente e digite o endereço IP listado quando o ESET detectou a ameaça.

Clique em OK algumas vezes para voltar ao programa principal. Você não deve mais receber mensagens de ameaça sobre ataques de envenenamento de DNS provenientes desse endereço IP local. Se não for um endereço IP local, isso significa que você pode realmente ser vítima de spoofing de DNS! Nesse caso, você precisa redefinir o arquivo Hosts do Windows e limpar o cache DNS no sistema.

O pessoal da ESET criou um arquivo EXE que você pode baixar e executar para restaurar o arquivo Hosts original e liberar o cache DNS.

//support.eset.com/kb2933/

Se você não quiser usar o arquivo EXE por qualquer motivo, também poderá usar o seguinte Fix It download Microsoft para restaurar o arquivo Hosts:

//support.microsoft.com/pt-br/help/972034/how-to-reset-the-hosts-file-back-to-the-default

Para limpar manualmente o cache DNS em um PC com Windows, abra o prompt de comando e digite a seguinte linha:

ipconfig / flushdns

Normalmente, a maioria das pessoas nunca será vítima de spoofing de DNS e pode ser uma boa ideia desativar o firewall da ESET e apenas usar o firewall do Windows. Eu pessoalmente descobri que isso traz muitos falsos positivos e acaba assustando as pessoas mais do que realmente protegê-las. Apreciar!